[정보처리기사] 정보처리기사 실기 정리 5

정보처리기사 실기 대비 암기를 위한 요약

실기 기출 이론 정리

접근 통제 ⭐

- 강제적 접근 통제(MAC)

- 자원의 보안 레벨과 사용자의 보안 취급 인자를 비교

- 임의적 접근 통제 (DAC)

- 자원의 소유자가 접근을 허용

- 역할 기반 접근 통제 (RBAC)

- 사용자의 역할(Role)을 기준으로 접근을 통제

클라우드 서비스

- 서비스 유형

- IaaS : 인프라 자원(서버, 스토리지 등) 제공

- PaaS : 개발할 수 있는 클라우드

- SaaS : 소프트웨어를 인터넷상에서 제공

- 소프트웨어 정의 기술

- SDN : 네트워크를 소프르웨어로 제어

- SDS : 스토리지를 소프트웨어로 분리

- SDC : 컴퓨팅 자원을 소프트웨어로 제어

- SDDC : 데이터센터의 인프라 가상화

키(Key)의 종류 ⭐

- 슈퍼키 (유일성)

- 후보키 (유일성 + 최소성)

- 기본키

- 대체키

- 후보키 (유일성 + 최소성)

무결성 제약조건 ⭐

- 개체 무결성 : 기본키는 중복되지 않고, Null을 가질 수 없다.

- 참조 무결성 : 외래키는 Null이거나, 참조 릴레이션의 기본키와 일치해야 한다.

- 제한 (Restrict)

- 연쇄 (Cascade)

- 도메인 무결성 : 모든 속성 값은 정의된 도메인에 속해야 한다.

- 고유 무결성 : 특정 속성 값은 중복되지 않고 유일해야 한다.

- 키 무결성 : 릴레이션은 키를 가져야 한다.

- 릴레이션 무결성 : 삽입, 삭제, 갱신 등의 연산은 릴레이션의 무결성을 해치지 않아야 한다.

유닉스

- 1969년, 미국 AT&T 벨 연구소에서 켄 톰슨이 개발한 운영체제

- 유닉스의 구성

- 커널 : UNIX의 가장 핵심적인 부분

- 쉘 : 명령어 해석기

- 권한 변경 :

chmod,umask,chown⭐- read (r, 4)

- write (w, 2)

- excution (x, 1)

1 2 3 4 5

chmod 666 # rw- chmod 777 # rwx

- 운영체제 성능 평가

- 처리량 (Throughput) : 작업 수

- 응담시간 (Response Time) : 요청 후 첫 반응까지 시간

- 반환시간 (Turnaround TIme) : 요청부터 완료까지 시간

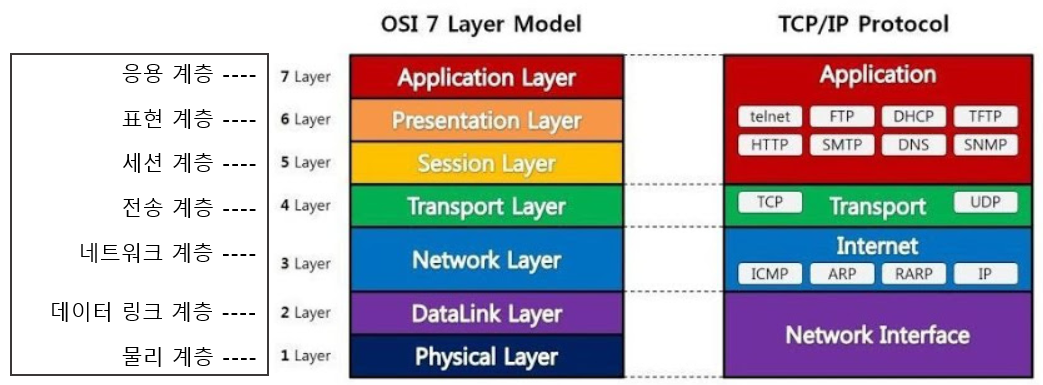

OSI 7계층 ⭐

1

[#TCP VS UDP](https://hyungjinhan.github.io/posts/tcp-udp/)

프로토콜

- 표준화된 통신 규약

- 기본 요소

- 구문 (Syntax)

- 의미 (Semantics)

- 타이밍 (Timing)

오류 제어

- 전송 오류 제어 방식

- 전진 오류 수정 (FEC)

- 스스로 오류 검출 및 수정 (해밍코드, 상승코드)

후진 오류 수정 (BEC)

수정하려면 ARQ를 통해 재전송하여 오류 수정 가능

- 오류 발견 후 재전송 요청 (패리티 검사, CRC, 블록합 등)

- ARQ (재전송 요청)

- Stop and Wait ARQ

- Go Back N ARQ

- Selective Repeat ARQ

- Adaptive ARQ

- 전진 오류 수정 (FEC)

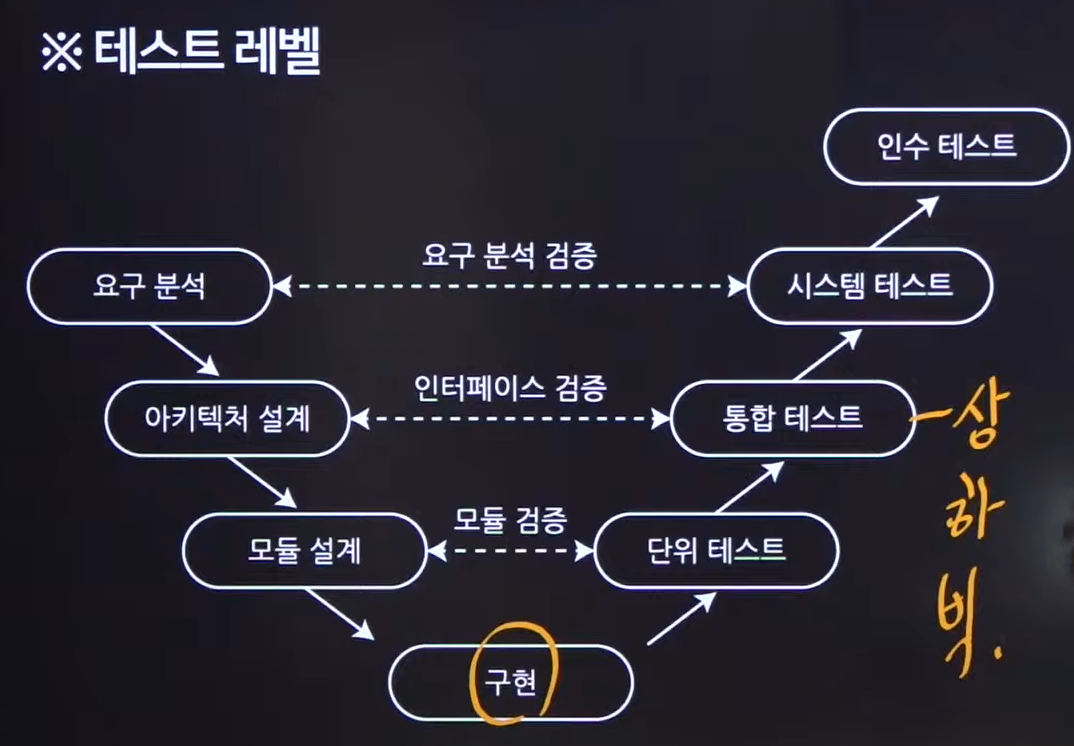

테스트 레벨

코드 커버리지

- 구문 커버리지 : 구문에 대해 한 번 이상 수행

- 조건 커버리지 : 개별 조건식에 대해 수행

- 결정 커버리지 : 결정 포인트 내의 모든 분기문에 대해 수행

- 조건/결정 커버리지 : 결정 포인트 T/F, 개별 조건식 T/F

- 변경 조건/결정 커버리지 : 각 개별 조건이 결정 전체 결과에 독립적으로 영향을 주는지 확인

- 다중 조건 커버리지 : 가능한 조합을 100% 보장

리팩토링

- 소스코드 품질 분석

- 동료 검토 (Peer Review)

- 개발자 등 동료가 자발적으로 참여하는 비공식적인 검토 활동

- 워크스루 (Walkthrough)

- 작성자가 주도하여 문서를 설명하고 참가자들이 질문하며 검토

- 인스펙션 (Inspection)

- 공식적인 검토 절차

- 리팩토링

- 기능의 변경 없이 내부 구조를 개선하는 방법

- 동료 검토 (Peer Review)

객체지향 분석 방법론

Rumbaugh(럼바우) 방법

- 객체 모델링 : 객체 다이어그램

- 동적 모델링 : 상태 다이어그램

- 기능 모델링 : DFD

방법론 종류

- 나선형 모델 : 계획 → 위험 분석 → 개발 → 평가를 반복

객체지향 구성요소

- 클래스 (Class) : 속성과 연산을 정의해서 만든 틀

- 객체 (Object) : 클래스의 인스턴스

- 속성 (Attribute) : 객체들이 가지고 있는 고유한 데이터

- 메서드 (Method) : 작업을 수행하기 위한 명령문의 집합

- 메시지 (Message) : 객체에게 어떤 행위를 하도록 지시

객체지향 특징

- 캡슐화 : 속성과 메서드를 하나로 묶은 것

- 정보 은닉 : 내부 데이터에 직접 접근할 수 없도록 제한

- 상속 : 상위 클래스의 속성과 메서드를 하위 클래스가 물려받는 것

- 다형성 : 하나의 메시지에 대해 여러 가지 방법으로 응답

- 추상화 : 실체의 핵심적인 개념만을 추출

객체지향 설계 원칙 (SOLID) ⭐

- 단일 책임 원칙 (SRP)

- 한 클래스는 하나의 책임만 가져야 한다.

- 개방 폐쇄 원칙 (OCP)

- 확장이 열려 있고, 수정에 닫혀 있어야 한다.

- 리스코프 치환 원칙 (LSP)

- 자식 클래스는 언제나 자신의 부모 클래스를 대체한다.

- 인터페이스 분리 원칙 (ISP)

- 사용하지 않는 인터페이스는 구현하지 말아야 한다.

- 의존성 역전 원칙 (DIP)

- 변화가 거의 없는 것에 의존한다.

백업

- 백업 종류

- 전체 백업 : 모든 데이터를 백업

- 증분 백업 : 변경/추가된 데이터만 백업

- 일 → 월 → 화 → 수 바로 전날 것만 백업

- 차등 백업 : 모든 변경/추가된 데이터를 백업

- 일 → 일월 → 일월화 → 일월화수 백업 전체를 전부 백업

- 합성 백업 : 전체 백업본과 여러 개의 증분 백업을 합쳐 새로운 전체 백업 구성

- RTO/RPO

- 복구 시간 목표 (RTO) : 서비스를 사용할 수 없는 상태로 허용되는 시간 (손실 시점)

- 복구 시점 목표 (RPO) : 최대 데이터 손실 시간 (손실 데이터량)

데이터 모델 요소

- 구조 : 데이터 구조 및 개체 간 관계

- 연산 :

- 제약조건 : 데이터의 논리적 제약 조건

테스트 오라클 ⭐

- 테스트 결과가 올바른지 판단하기 위해 사전에 정의된 참값과 비교하여 검증하는 기법

- 유형

- 참 오라클 : 모든 입력 값 테스트

- 샘플링 오라클 : 제한된 입력만 테스트

- 휴리스틱 오라클 : 특정 입력 값 외에 추정 결과를 제공

- 일관성 검사 오라클 : 소프트웨어 변경 전후의 결과 비교

인증 제도

- ISMS : 정보보호 관리체계 인증

- PIMS : 개인정보보호 관리체계 인증

- ISMS-P : 정보보호 및 개인정보보호 관리체계 인증

- ITSEC : 유럽의 평가 기준

- TCSEC : 미국의 평가 기준

- CC : 평가 결과 통합

HDLC ⭐

- 데이터 링크 계층에서 사용되는 비트 지향 프로토콜

- 프레임 구조 : 플래그, 주소 필드, 제어 필드, 데이터, FCS

- 프레임 유형

- 정보 프레임 : 데이터 전송을 위한 프레임

- 감독 프레임 : 오류 검출 및 흐름 제어를 위해 사용

- 비순서 프레임 : 추가적인 제어 목적

- 전송 모드

- 정규 응답 모드 (NRM) : 주국과 하나 이상의 종국으로 구성

- 비동기 균형 모드 (ABM) : 모든 단말이 주국 기능을 수행

- 비동기 응답 모드 (ARM) : 주국이 통신을 제어, 종국도 자체적으로 데이터 전송

이 기사는 저작권자의 CC BY 4.0 라이센스를 따릅니다.